Tools Automated Threat Intelligent System integrated with McAfee Advanced Threat Defense and Malware Information Sharing Platform 02/09/2019 Anastasis Vasileiadis Automated Threat Intelligent System An improvised automated threat intelligent system with advanced vulnerability scanners and Opensource Intelligence Information gathering python scripts when integrated with McAfee Advanced Threat Defense and Malware Information Sharing Platform can defend against new and futuristic cyber attacks. ATD-MISP with OpenDXL This integration is focusing on the automated threat intelligence collection with McAfee ATD, OpenDXL, and MISP. McAfee Advanced Threat Defense (ATD) will produce local threat intelligence that will be pushed via DXL. An OpenDXL wrapper will subscribe and parse indicators ATD produced and will import indicators into a threat intelligence management platform (MISP). Component Description McAfee Advanced Threat Defense (ATD) ...

evil-winrm v1.6 releases: Windows Remote Management shell for pentesting

This shell is the ultimate WinRM shell for hacking/pentesting.

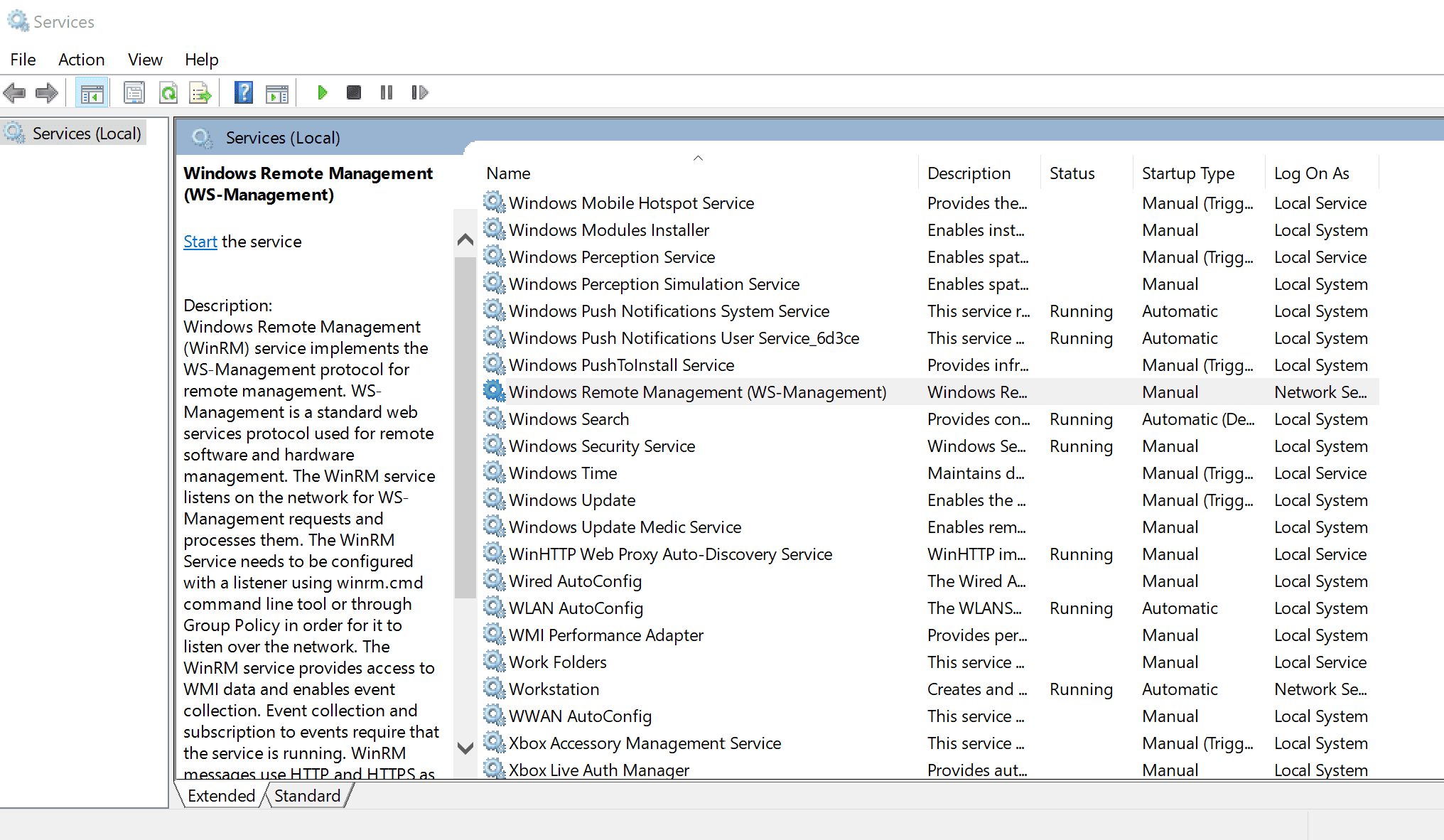

WinRM (Windows Remote Management) is the Microsoft implementation of the WS-Management Protocol. A standard SOAP-based protocol that allows hardware and operating systems from different vendors to interoperate. Microsoft included it in their Operating Systems in order to make life easier to system administrators.

This program can be used on any Microsoft Windows Servers with this feature enabled (usually at port 5985), of course only if you have credentials and permissions to use it. So we can say that it could be used in a post-exploitation hacking/pentesting phase. The purpose of this program is to provide nice and easy-to-use features for hacking. It can be used with legitimate purposes by system administrators as well but most of its features are focused on hacking/pentesting stuff.

Features

- Command History

- WinRM command completion

- Local files completion

- Upload and download files

- List remote machine services

- FullLanguage Powershell language mode

- Load Powershell scripts

- Load in memory dll files bypassing some AVs

- Load in memory C# (C Sharp) compiled exe files bypassing some AVs

- Colorization on output messages (can be disabled optionally)

Changelog v1.6

- Added SSL and certificates support

- Upload/download messages improved

- Updated documentation

- Removed scripts and executables dir as mandatory arguments

- Added logo

Install

sudo gem install winrm winrm-fs colorize stringio

git clone https://github.com/Hackplayers/evil-winrm.git

Use

- Step 1. Edit the connection parameters to point correctly to your endpoint and set the right paths to your script and executable files.

Example:

- Step 2. Ready. Just launch it! ~$ ruby evil-winrm.rb

Basic commands

- upload: local files can be auto-completed using tab key. It is not needed to put a remote_path if the local file is in the same directory as evil-winrm.rb file.

- usage: upload local_path remote_path

- download: it is not needed to set local_path if the remote file is in the current directory.

- usage: download remote_path local_path

- services: list all services. No administrator permissions needed.

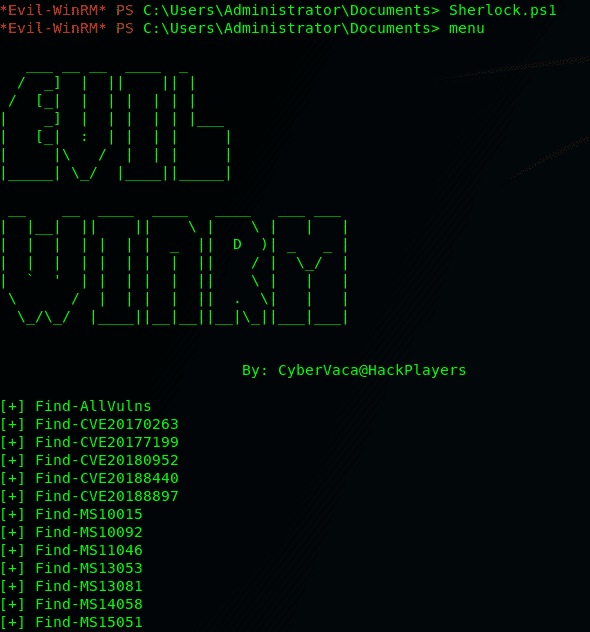

- menu: load the Invoke-Binary and l04d3r-LoadDll functions that we will explain below. When a ps1 is loaded all its functions will be shown up.

Load powershell scripts

- To load a ps1 file you just have to type the name (auto-completion using tab allowed). The scripts must be in the path set at $scripts_path variable. Type menu again and see the loaded functions.

Advanced commands

- Invoke-Binary: allows exes compiled from c# to be executed in memory. The name can be auto-completed using the tab key and allows up to 3 parameters. The executables must be in the path set at $executables_path variable.

- l04d3r-LoadDll: allows loading dll libraries in memory, it is equivalent to: [Reflection.Assembly]::Load([IO.File]::ReadAllBytes(“pwn.dll”))The dll file can be hosted by smb, http or locally.

Extra features

- To disable colors just modify on code this variable $colors_enabled. Set it to false: $colors_enabled = false

Source: https://github.com/Hackplayers/

ความคิดเห็น

แสดงความคิดเห็น